Conceptos

- INFORMÁTICA JURÍDICA

Es una ciencia que estudia los recursos informáticos (hardware y software) para la mejora de procesos, análisis y gestión en el ámbito jurídico. No es una rama del derecho,

es fundamentalmente tecnológica. Consiste en uso de software y hardware informático como instrumento del derecho, facilitando el procesamiento que posibilita el almacenamiento y manipulación de textos.

- DERECHO INFORMÁTICO

El Derecho Informático es un punto de inflexión del Derecho, cambiando de este modo los procesos sociales y, por lo tanto, los procesos políticos y jurídicos. Surgiendo como medida de regulación de carácter jurídico siendo un conjunto de normas jurídicas que regulan la creación, desarrollo, uso, aplicación de la informática que deba ser tutelado jurídicamente por las propias normas.

- POLÍTICA INFORMÁTICA

Aquella con medidas y acciones que indican los puntos principales de sistemas, para la protección y seguridad de los datos y medios de información.

- LEGISLACIÓN INFORMÁTICA

Ordenamientos jurídicos creados para regular el tratamiento de la información.

- CRIPTOGRAFIA

La técnica que protege documentos y datos. Funciona por cifras o códigos para escribir algo secreto en documentos o datos confidenciales que circulan en redes locales o en internet. Tiene como objetivo; mantener la confidencialidad y garantizar la autenticidad.

- CRIPTOGRAFÍA ASIMÉTRICA

Fórmula matemática que utiliza dos llaves, una pública (aquella a la que cualquier persona tiene acceso) y una privada (sólo la persona que recibe es capaz de descifrar).

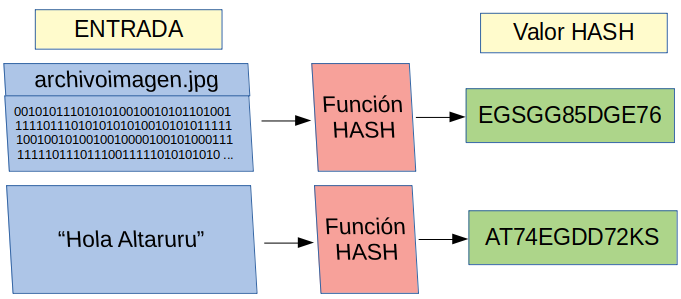

- FUNCIÓN HASH

Función de resumen, algoritmos que transforman un conjunto de datos (texto, video, fotografías, música) en un código alfanumérico (combinación de letras del alfabeto latino y números) con una longitud fija.

- FIRMA ELECTRÓNICA

Es un concepto jurídico, equivalente electrónico al de la firma manuscrita, donde acepta y da por validado el contenido de un mensaje electrónico que sera legítimo y permitido.

- CERTIFICADO DIGITAL

Un documento digital que contiene datos identificativos autenticados por un organismo oficial que confirma nuestra identidad como persona física a través de un documento.

- DATOS PERSONALES

que nos identifica o nos hace identificables.

- Nuestra edad

- Domicilio

- Número de teléfono

- CURP

- Numero de seguridad social, entre otros.

- DATOS SENSIBLES

Aquellos que describen aspectos más sensibles o delicados, como es el caso de:

- ARCHIVO

Un archivo o fichero informático es un conjunto de bits que son almacenados en un dispositivo, que es identificado por un nombre y la descripción de la carpeta o directorio que lo contiene.

- REGISTRO

- BASE O BANCO DE DATOS

- TRATAMIENTO DE DATOS

Cualquier operación que se realice con tus datos, desde su obtención, divulgación, almacenamiento y hasta su cancelación y suspensión.

Implicados en el daño de datos.

- Sujeto activo: Aquel que comete delitos informáticos y poseen ciertas características que no representa un delincuente común (habilidades para el manejo de sistemas informáticos).

- Sujeto pasivo: Persona que cae en las trampas o que dan accesibilidad necesaria a los sujetos para el robo de información, robo de identidad, estafa, secuestró, etc.

- ROBO DE DATOS Y ACCESO NO AUTORIZADO A DATOS

Consiste en acceder de manera indebida, sin autorización o contra derecho a un sistema de tratamiento de la información, con el fin de obtener satisfacción de carácter intelectual.

- DEBILIDADES O INSUFICIENCIAS DE LA NORMATIVIDAD INFORMATICA

Insuficiencia es no estipular concretamente funciones, cargos, responsabilidades y obligaciones de todo tipo a aquella persona que realice actividades relativas a la función informática.

Parte de las insuficiencias de la legislación se debe a:

- Retraso en la aprobación de proyectos (reformas y leyes) sobre delitos informáticos.

- Lo frecuentes que son los delitos.

- Desconocimiento de los diferentes tipos de delincuentes.

- PIRATERÍA

Término para referirse a la copia ilegal de obras literarias, musicales, audiovisuales o de software, infringiendo los derechos de autor. Algunos tipos de piratería son:

- Piratería de software

- Piratería de música

- Piratería de videojuegos

- Piratería de películas

- FALSIFICACIÓN

Falsificación es un acto consistente en la creación o modificación de ciertos documentos, con el fin de hacerlos parecer como verdaderos, así como copiar e instalar un software adquirido en más de una computadora o comprar copias no autorizadas de software.

- PIRATERÍA DE USO FINAL

Forma más común de la piratería, el usuario final o la organización copian el software en más equipos de los que de acuerdo a la licencia permite (cada maquina debe tener su propia licencia). El usuario final es un producto informático, siendo la persona a la que va destinado dicho producto.

- USO EXCESIVO POR PARTE DEL CLIENTE

Tipo de piratería que tiene lugar cuando demasiados empleados en una red utilizan simultáneamente.

- PIRATERIA DE INTERNET

Se refiere al uso de internet para copiar o distribuir ilegalmente software.

- PIRATERIA CARGADA AL DISCO DURO

Se produce cuando una empresa vende equipos nuevos con copias de software ilegales en los discos duros para hacer más atractiva la compra de los equipos.

- POLICIA CIBERNETICA DE MÉXICO

Fue creada con la finalidad de detectar por medio de patrullaje los sitios, procesos, entre otros que son parte de las diferentes conductas delictivas que se cometen en contra y a través de internet.

- ACCESO NO AUTORIZADO A SISTEMAS DE INFORMACIÓN

- SABOTAJE INFORMÁTICO

Consiste en borra, suprimir, modificar o inutilizar sin autorización datos del sistema informático, programas o documentos electrónicos almacenados en el sistema, con la intención de causar un daño a estos datos. Los daños pueden ser causados tanto como a la parte física (Hardware) como a la parte lógica (Software) se pueden causar por medio de introducción de virus, gusanos o bombas lógicas.

- FRAUDE INFORMÁTICO

Es inducir a otro a hacer o registrarse en alguna cosa de lo cual el criminal obtendrá un beneficio por lo siguiente: alterar el ingreso de datos, generar información falsa que los beneficie, crear instrucciones y procesos no autorizados o dañar los sistemas.

- ESPIONAJE INFORMÁTICO (FUGA DE DATOS)

Se entiende como la obtención, con ánimo de lucro y sin autorización para el tráfico económico de la industria o comercio. Consiste en entrar en un sistema ajeno, con la intención de acceder a su información sensible para utilizarla en prejuicio de la persona y en beneficio del autor (es).

- HERRAMIENTAS DE SOFTWARE COMÚNMENTE UTILIZADAS

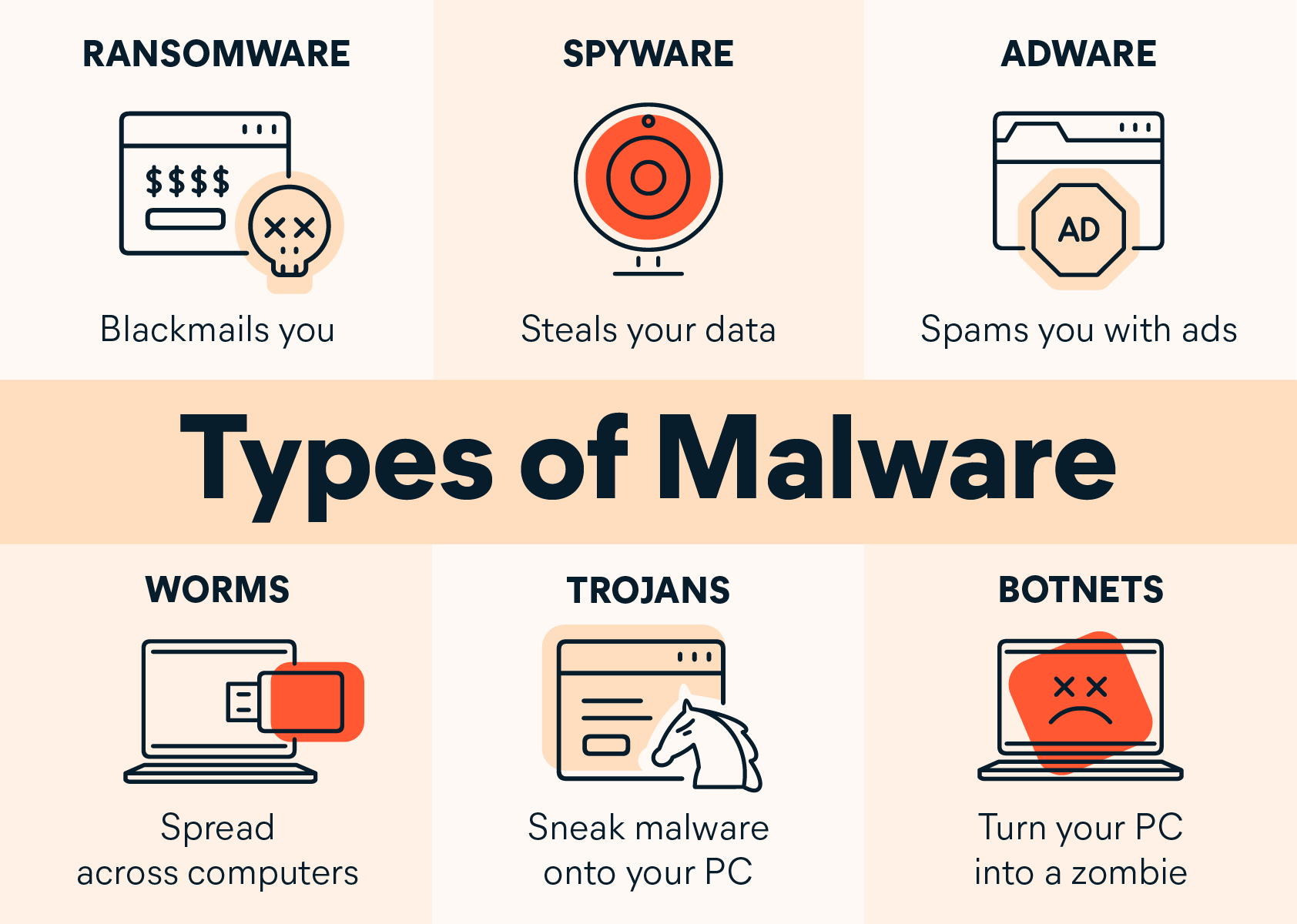

- MALWARE

Abreviatura de "malicious software" englobando a todo tipo de programas o códigos maliciosos cuya función es dañar un sistema o causar un mal funcionamiento, podemos encontrar términos como: virus, troyanos (trojans), gusanos (worm), keyloggers, botnets, ransomwares, etc.

- DESCRIPCIÓN DE NORMATIVAS, DELITOS Y/O FALTAS ADMINISTRATIVAS APLICABLES AL EQUIPO DE COMPUTO.

Acceso no autorizado a equipos de cómputo y de telecomunicaciones.

- RIESGO PARA LOS USUARIOS

- Lectura no autorizada del correo

- Envió de correos bajo el nombre de otro usuario

- Uso de ordenador para realizar daños o ataques a otros sistemas

- MEDIDAS PARA EVITAR LA ENTRADA A LOS EQUIPOS DE COMPUTO

- Todos los sistemas de telecomunicaciones están debidamente protegidos con infraestructuras apropiadas.

- Las visitas deben portar una identificación con un código de colores de acuerdo al área de visita

- TIPOS DE SOFTWARE Y LICENCIAS

- Licencias: Son contratos en los que el usuario acepta los términos y condiciones del fabricante, para hacer uso de software.

- Patente: Conjunto de derechos exclusivos garantizados por un gobierno o autoridad al inventor de un nuevo producto susceptible de ser explotado industrialmente para el bien del solicitante por un periodo de tiempo limitado.

- Derechos de autor: Forma de protección proporcionada por las leyes vigentes para autores de obras originales incluyendo obras literarias, dramáticas, musicales, artísticas e intelectuales, tanto como publicadas como pendientes de publicar.

- Software libre: Proporciona la libertad de: ejecutar el programa, estudiar el funcionamiento de los programas, adaptarlo a sus necesidades, redistribuir copias, mejorar el programa y poner sus mejoras.

- ACCESO NO AUTORIZADO A SISTEMAS DE INFORMACIÓN

Consiste en acceder de manera indebida, sin autorización o contra derechos de un sistema de tratamiento de la información, con el fin de obtener una satisfacción de carácter intelectual (desciframiento de los códigos de acceso o passwords o bien por la voluntad de curiosear/divertirse de su autor).

- HACKER

Es un término con origen inglés; autores de estas acciones de violación de programas y sistemas supuestamente considerados impenetrables. El hacker no se conforma con una conducta inicial de acceso no autorizado. Puede derivar eventualmente a acciones de:

- SABOTAJE INFORMATICO: Borrar, suprimir o modificar sin autorización funciones o datos con intención de obstaculizar el funcionamiento.

- FRAUDE INFORMATICO: Cambio de datos o información contenidas en cualquier fase de su procesamiento o tratamiento en el que media ánimo de lucro y genera perjuicio a terceros.

- ESPIONAJE INFORMATICO O FUGA DE DATOS: Obtener no autorizadamente datos almacenados en un fichero automatizado de lo cual se produce la violación de la reserva o secreto de información de un sistema.

- CIBERATAQUE

Actualmente "todo" está en internet (nuestra información personal, fotos, datos bancarios), así como la información del gobierno, hospitales o empresas: es fácil pensar que a dia de hoy una guerra cibernética sea más sencilla que una guerra tradicional, ya que son más rentables y requieren menos infraestructura y dificultad para ser descubiertos.

Es un conjunto de acciones ofensivas contra sistemas de información como bases de datos, redes, etc. Hechas para dañar o destruir instituciones, personas o empresas. Puede dirigirse tanto a los equipos y sistemas que operan en la red anulando servicios como a los datos e información que se almacena en bases de datos, robándolos o usándolos para espionaje.

- TIPOS DE CIBERATAQUE

- Cibercrimen: Técnicas como el phishing, robando la identidad para realizar fraudes bancarios, vaciar cuentas, entre otros con fines económicos.

- Hacktivismo: Los hackers vulneran las páginas de empresas grandes o del gobierno, para realizar una protesta. El objetivo es ideológico, social y la organización más conocida es Anonymous.

- Ciberespionaje: Trata del robo de información sensible y valiosa, como financiera, de clientes, empleados, posteriormente puede venderse a precios muy altos en el mercado negro.

- Ciberterrorismo: Dirigido contra el gobierno o países, afectando servicios de salud o defensa, infraestructuras importantes, etc.

- NORMATIVAS APLICADAS AL EQUIPO DE CÓMPUTO.

Normativa hace referencia a un conjunto de normas, reglas o leyes; existen dentro de una organización, deben ser respetadas por todos, de lo contrario, el NO cumplimiento de las normas acarrea consigo una sanción o pena.

- NORMATIVIDAD ORGANIZACIONAL

Controla el buen y eficaz funcionamiento en ella se enmarca la cooperación entre ellos y que exista una convivencia social agradable. Es importante implementar una normatividad dentro de una organización debido a que de este modo se podrá alcanzar de manera satisfactoria las metas que se propongan, sin el establecimiento de políticas y reglas es difícil que el grupo pueda llevar a cabo sus objetivos.

- UBICACIÓN DE LAS FUNCIONES Y EQUIPOS INFORMATICOS SUJETOS A REVISIÓN DE UNA ORGANIZACIÓN

- ARRENDAMIENTO DE EQUIPO INFORMATICO

Modelo de contrato en el cual el arrendador cede al uso de un equipo por determinado tiempo a otra parte.

- MANTENIMIENTO PREVENTIVO

Consiste en una revisión periódica de ciertos aspectos, de software y hardware en una PC.

- MANTENIMIENTO CORRECTIVO

Aquel mantenimiento que se realiza con fin de corregir o reparar un fallo en el equipo o en sus instalaciones.

- EQUIPOS DE REDES Y TELECOMUNICACIONES

Telecomunicaciones son las transmisiones y recepción de señales (electromagnéticas, que contengan signos, sonidos, imágenes, etc.) es decir, que contengan información que se desee comunicar a la distancia.

- COMPUTADORA PERSONAL

Máquina que recibe y procesa datos para convertirlos en información conveniente y útil.

- PERIFERICO

Dispositivo hardware de un ordenador que potencia la capacidad de este y permite la entrada, proceso y salida de información.

- IMPRESORAS

Es un dispositivo hardware que imprime texto/gráficos en papel.

- SCANNER

Es un periférico del ordenador que digitaliza imagen en un documento, fotografía, etc. a un formato digital que se almacena en el ordenador personal.

- CAMARA DIGITAL

Pequeño dispositivo conectado a una computadora, la cual puede capturar imágenes y transmitir a través de internet, por páginas web u otros dispositivos de forma privada.

- CONTRATACIÓN DE SERVICIOS INFORMATICOS

Proceso de dos etapas: análisis y diseño de sistemas.

- RED

Conjunto de equipos y dispositivos periféricos conectados entre sí. Algunos tipos son:

- LAN

- MAN

- WAN

- ADAPTADORES DE RED

La placa de red es el periférico que actúa a través de la interfaz de conexión entre los dispositivos, posibilitando recursos entre 2 o más computadoras. Sus tipos son:

- PCMCIA

- miniPCI

- PCI

- USB

- REPETIDORES

Dispositivo electrónico que recibe señal débil o de bajo nivel y la retransmite/potencia a un nivel más alto, de modo que pueda cubrir mayor distancia sin degradación.

- HUB O CONCENTRADORES

Permite centralizar cableado de red de computadoras, para ampliarla.

- PUERTOS

Es una interfaz a través de la que se envía y recibe información de diferentes tipos.

- NO BREAK

Dispositivo que conecta al enchufe, integrado por una circuitería especial que permita alimentar un juego de baterías recargables internas mientras suministra energía a la computadora.

- SOPORTE TECNICO

Servicio que proporciona asistencia con hardware o software en computadora o cualquier dispositivo electrónico.

- GARANTIA

Negocio jurídico en el que se pretende dotar mayor seguridad al cumplimiento de obligación o pago a deuda.

Derechos de una garantía:

- Que se repare el producto

- Sustituirlo por uno nuevo

- Pedir reducción de precio.

Comentarios

Publicar un comentario